- Основні методи шифрування: від класики до сучасності

- Історія шифрування: Звідки це все почалося…

- Класичні методи шифрування

- Прихід машини Енігма

- Сучасні методи шифрування: Що у нас зараз?

- Симетричне шифрування

- Асиметричне шифрування

- Гібридні методи

- Реалії та майбутні виклики

- Квантове шифрування

- Висновки: Що важливо пам’ятати

Основні методи шифрування: від класики до сучасності

Перед вами світ шифрування — чарівний, таємничий, заплутаний світ основних методів шифрування. Коли ми чуємо слово “шифрування”, уявляємо собі складні загадки, секретні коди, шпионів. Але сьогодні це все глибше — це складні алгоритми, які захищають наші особисті дані в Інтернеті, в мережах, в наших девайсах.

Історія шифрування: Звідки це все почалося…

Шифрування має багатовікову історію. І вона справді цікава! Ще давні римляни використовували простий шифр Цезаря. Це такий шифр, де кожна літера в тексті зміщується на певну кількість позицій в алфавіті. Наприклад, якщо змістимо на три позиції, то “А” перетвориться на “Г”. Але це, друзі, лише початок…

Класичні методи шифрування

Основні методи шифрування в історії починаються з простих замін і перестановок. Що це значить? Уявіть, ви вирішили заховати свої секрети від оточуючих. Замість букв ви використовуєте інші значення.

- Шифр Цезаря: Простий, але ефективний, поки комусь не набридне підбирати ключ.

- Шифр Віженера: Такий собі мультилінгвальний виклик. Кожна буква шифрується по-різному. Секретний ключ змінюється з кожною літерою!

- Шифри заміни і перестановки: Тут уже і літери міняються, і місцями стрибають, так що спробуй розберись!

Прихід машини Енігма

Що це за слово — Енігма? Виявляється, в часи Другої світової війни німцям вдалося створити пристрій, що генерував такі складні коди, що навіть самі найрозумніші математики ламали голову над їх розгадками. Але ж тоді люди були сміливі! Аллен Тюрінг і його команда розв’язали цю задачу і полегшили життя всім союзникам. Енігма була міцним горішком, але вони її здолали.

Сучасні методи шифрування: Що у нас зараз?

Сьогодні методи шифрування не лише захищають наші листи — вони стають частиною нашого життя. Інтернет-банкінг, соціальні мережі, месенджери — все це використовує шифрування для захисту. Без цієї магії ми б не мали нашого приватного життя.

Симетричне шифрування

Все звучить дуже просто — один ключ для всіх. Так, один ключ для зашифрування і розшифрування, як єдина комбінація для дверей.

- DES (Data Encryption Standard): Один час він вважався гігантом у царстві шифрування. Тепер же він залишився в історії.

- AES (Advanced Encryption Standard): Це вже інша справа — цей стандарт використовується до сьогодні, ламає голови тим, хто намагається пробити захист.

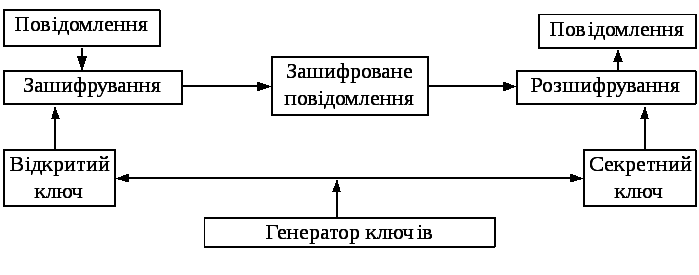

Асиметричне шифрування

Ще складніша і заплутаніша тема. Чому ж? А тому що використовує два ключі. Один — публічний, відомий всім. Другий — приватний, тримається в таємниці.

- RSA (Rivest–Shamir–Adleman): Відомий на весь світ алгоритм, який став легендою у своїй сфері. Використовує математичні властивості простих чисел.

- ECC (Elliptic Curve Cryptography): Ось це вже високі технології. Працює з еліптичними кривими, що робить його дуже потужним.

Гібридні методи

А що буде, якщо об’єднати симетричне та асиметричне шифрування? Отримаємо найвищий рівень захисту! Наші месенджери, як-от WhatsApp, полюбляють такі штуки.

Реалії та майбутні виклики

Ну добре, основні методи шифрування — це круто, але вони не бездоганні. Чому? Технології йдуть уперед, а з ними — і зловмисники. Протоколи старіють, з’являються нові загрози (оскільки світ кібербезпеки ніколи не спить). А ви готові до битви?

Квантове шифрування

Чули про квантові комп’ютери? Ці звірі обіцяють стати палачами більшості сучасних шифрів. І ось на противагу їм розробляються квантові методи шифрування. Що буде далі — побачимо…

Висновки: Що важливо пам’ятати

От так от, світ шифрування надзвичайно обширний і захоплюючий. Він є основою нашої цифрової безпеки. Без нього ми б не мали того рівня приватності та захисту, який є сьогодні. Хто знає, куди заведе нас майбутнє, але одне зрозуміло — шифрування ніколи не зникне, а тільки буде розвиватися, пристосовуючись до нових загроз і викликів.